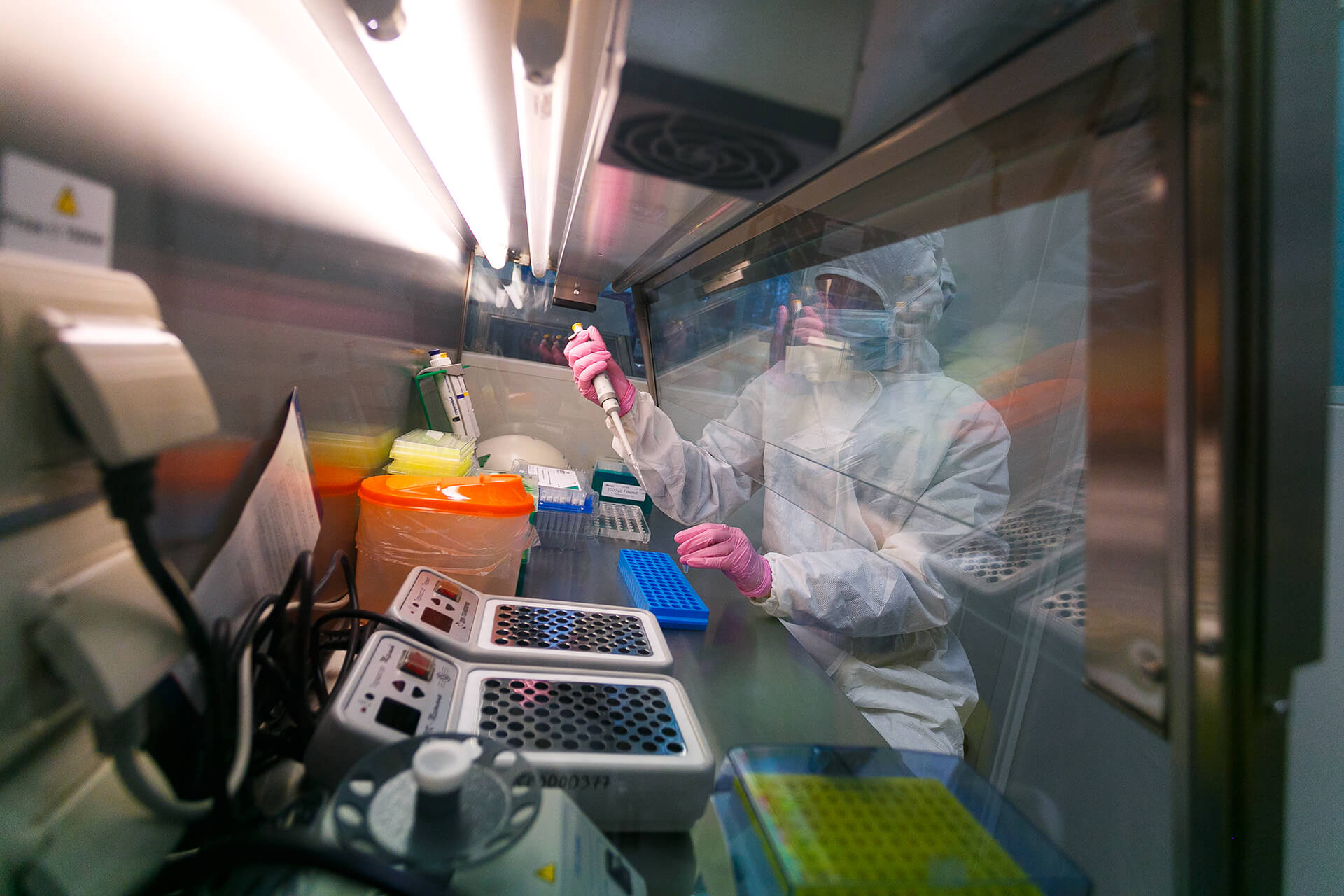

Российские ученые из Математического института имени В.А. Стеклова РАН (МИАН) создали методику взлома квантовых систем шифрования. Разработка поможет предупреждать атаки злоумышленников на банковскую инфраструктуру, а также на системы защищенной связи. Об этом RT сообщили в пресс-службе Российского научного фонда, при поддержке которого проводилось исследование. Результаты работы опубликованы в журнале Physical Review A.

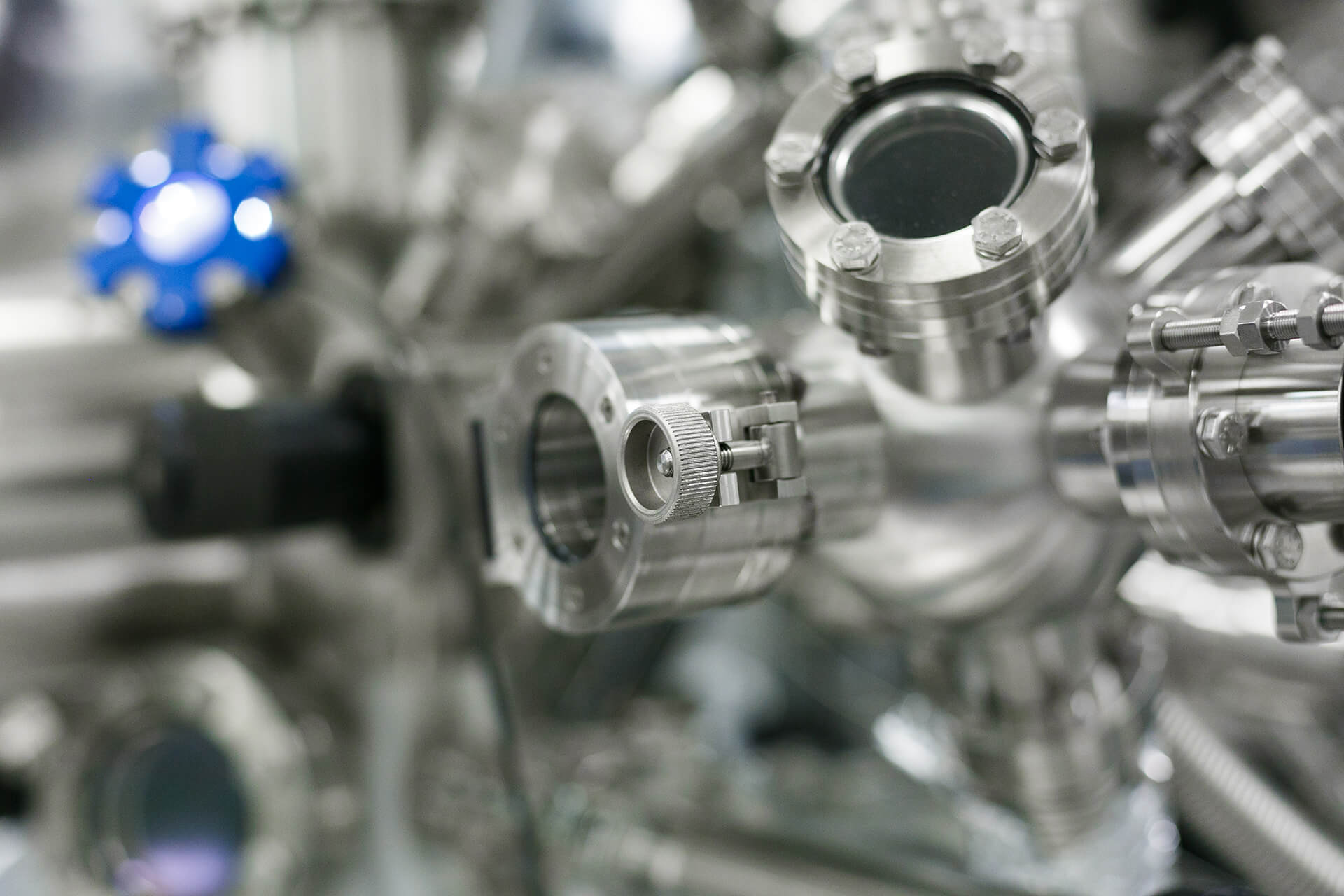

Считается, что квантовая криптография — система шифрования и передачи данных — обладает максимальной конфиденциальностью. Дело в том, что ключи шифрования и сама информация передаются в этом случае с помощью потока квантовых состояний, например одиночных фотонов — квантов света. Попытки отследить такие состояния приводят к их изменению. Поэтому внешние вмешательства, перехват информации будут сразу замечены. На этом строится безопасность квантовой связи.

Однако некоторые способы отследить передаваемые таким образом данные все же существуют. Есть два известных метода перехвата.

Первый — PNS-атака, при которой злоумышленники пытаются перехватить не основные фотоны, передающие информацию, а их двойников, которые случайно образуются при исходном световом импульсе. Однако есть методы борьбы с этой уловкой — можно намеренно генерировать «лишние» фотоны и смотреть, какой их процент «потерялся» в процессе передачи данных. Пропажа фотонов-двойников будет указывать на то, что кто-то пытается перехватить данные.

Второй метод (USD-атака) задействует специальные квантовые измерения, которые с определённой долей вероятности дают полную информацию о сигнале.

В городских и банковских сетях защищенной связи широко применяется протокол когерентного одностороннего шифрования (COW). Он использует такие состояния света, для которых само измерение числа фотонов, происходящее при PNS-атаке, ведет к ошибкам. Также проблемой этого протокола для хакеров становится необходимость блокировать контрольные фотоны. Это специально сгенерированные частицы, которые не несут информации и служат маркером конфиденциальности связи. Соответственно, такая атака на систему связи тоже будет быстро обнаружена.

Авторы исследования выяснили, что злоумышленники могут комбинировать оба вида атак и обходить системы защиты данных. В таком случае контрольные фотоны сохраняются, поэтому атака может остаться не замеченной владельцами информации.

По словам ученых, это открытие позволит устранить недочеты в безопасности протоколов и усилить защиту передачи информации. Также математики подчеркивают, что необходимо и дальше проверять системы шифрования на комбинированные атаки.

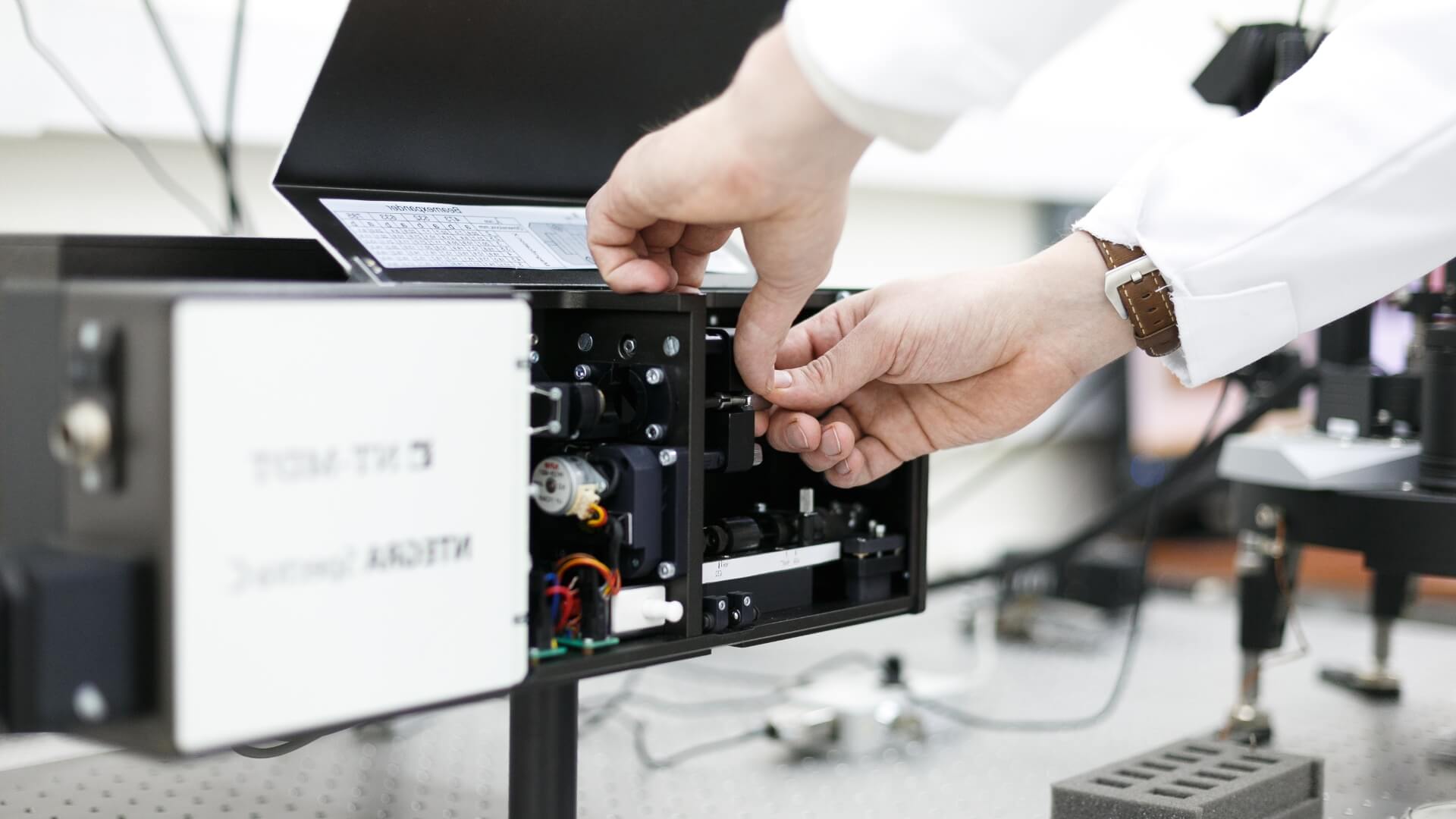

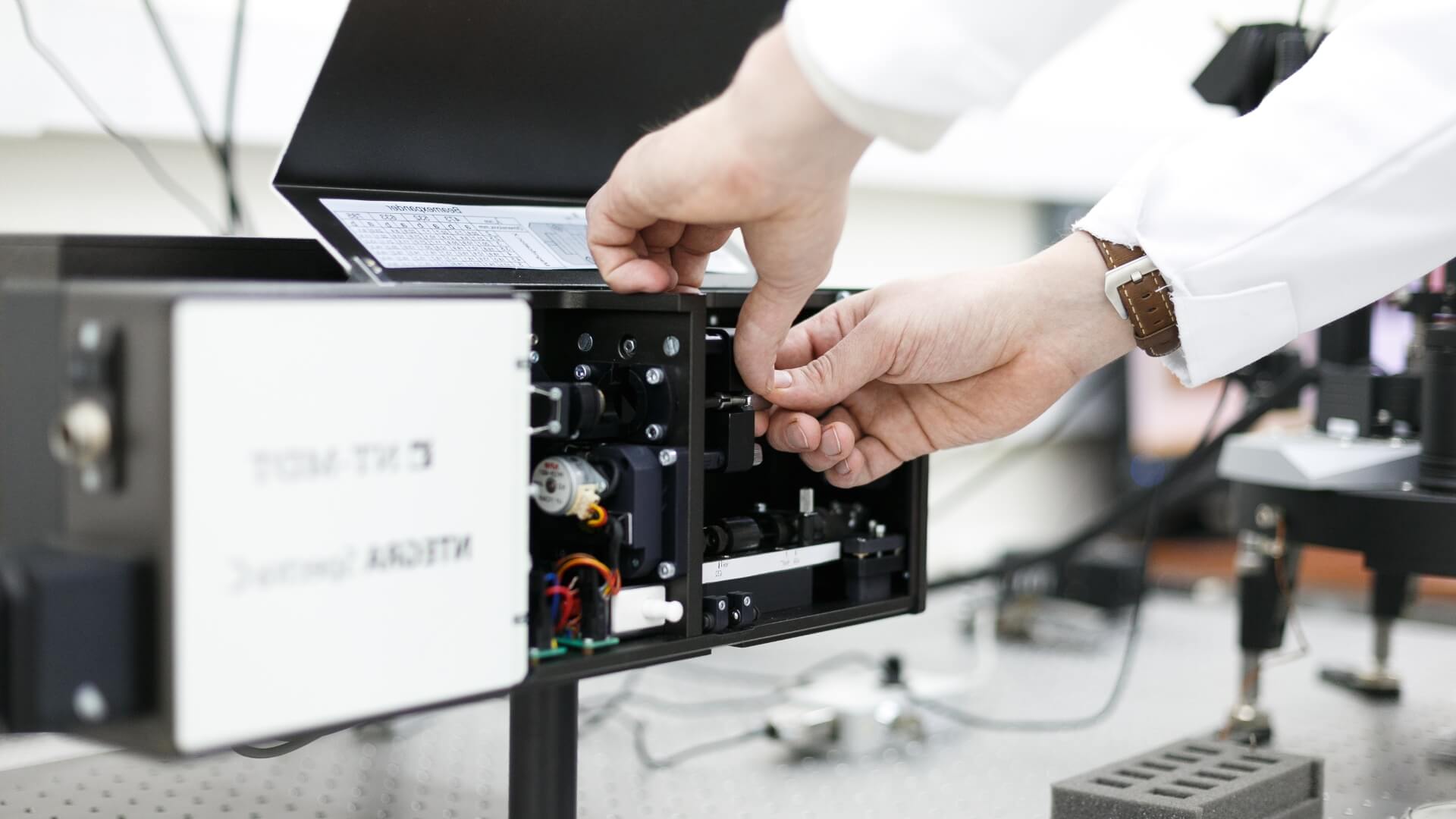

Если вы хотите стать героем публикации и рассказать о своем исследовании, заполните форму на сайте РНФ.«У нас получилось придумать эффективное преобразование, которое хорошо учитывает особенности протокола, такие как информация, раскрываемая впоследствии, и работа принимающей аппаратуры. Это исследование на стыке физики, математики и инженерии в широком смысле слова», — пояснил RT старший научный сотрудник отдела математических методов квантовых технологий Математического института имени В.А. Стеклова РАН Дмитрий Кронберг.